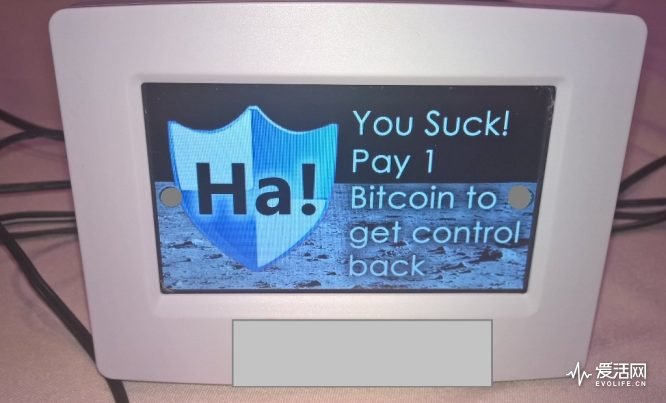

CryptoLocker在接下来的一年多时间里出现了很多变种,包括使用P2P渠道传播的变种,以及更加难以防范和破解的2.0版本,这对恶意软件的进化发展来说是很正常的现象,但有个超乎人们预计的情况是,CryptoLocker把魔爪伸向了Windows PC以外的设备,NAS开始成为勒索软件新的生财目标。

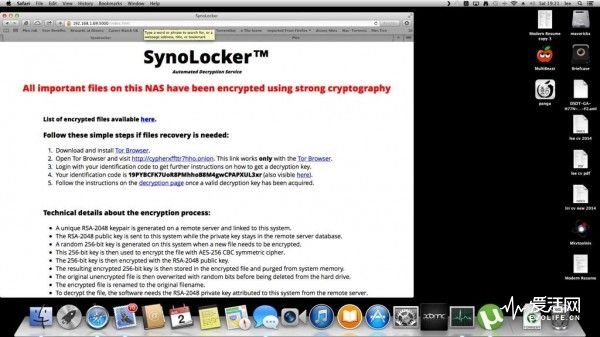

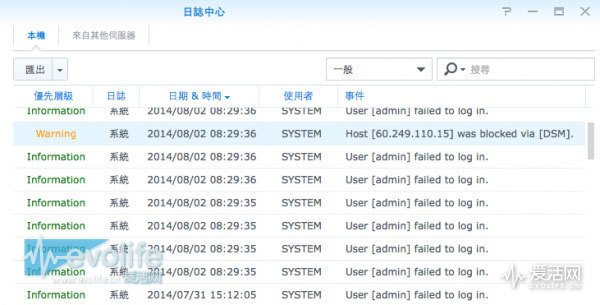

2014年8月,有群晖NAS的用户报告称自己设备上存储的所有文件都被无故加密,这个自称SynoLocker的勒索软件在提示消息里所声称的加密方式,还有要挟的手段,都和去年爆发的CryptoLocker如出一辙。其入侵途径为刺探当时较旧版本的DSM系统漏洞,获得攻击目标后会套取管理员账户的密码,获取并修改对应的权限,然后把NAS上的所有文件全盘加密。

因为NAS应用在当时仍然集中在一块比较小众的用户群体,所以该勒索软件的实际影响并未得到有效的统计,但是群晖NAS由于操作简单易上手,应用丰富界面友好等优点,拥有不少原厂硬件用户和“黑群晖”自改装用户,后者通常因为版本老旧更容易暴露在这种危险之中。

而SynoLocker事件并非群晖NAS第一次成为黑客的攻击目标,就在同一年内的早些时候,还有黑客入侵群晖NAS并控制其为自己挖狗币的案例被曝出,可以见得这类软件的触手延伸范围之广已经超乎了人们的想象。

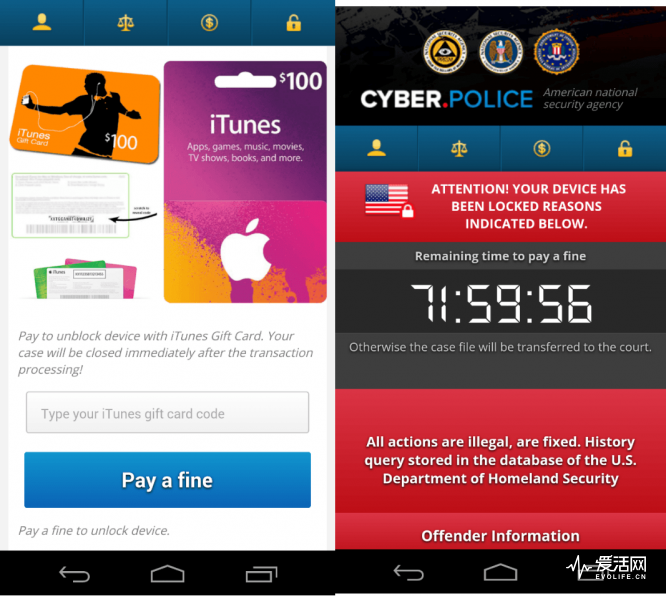

移动互联网时代智能手机的地位举足轻重,如此普适的应用程度让它很容易就成为了下一个攻击目标。Fusob和Small这神似两兄弟在过去的一两年里占据了手机端勒索软件的九成版图。

针对手机端的攻击,大体上和PC端的勒索软件套路相似,都是一个锁定、恐吓和要价的三板斧。不过差异在于Fusob的传播还比较被动,它有点像早期的PC恶意软件,把自己伪装成一个小电影播放器,诱骗受害者下载安装。一旦中招的话,Fusob就会以一种执法人员的口气说你看小黄片被我抓到了,不想有事的话就交个一两百美刀办事,然后在手机屏幕上显示一个倒计时,并时刻占据最前端。

Fusob有一两个很有意思的地方,一个是它在安装之后首先会执行一次语言检查,如果手机系统是俄文或者其他东欧语系的语言,它便蛰伏不出;否则,Fusob就会跳出来锁住设备并要求支付赎金。第二是黑客居然要求的是等值的iTunes礼品卡……

因此Fusob的受害者主要都集中在英美语系的国家,这些区域内中招的人数超过总数的50%。当然,中招的设备都是允许安装第三方应用的Android,封闭的生态圈也让苹果用户逃过勒索软件的一劫。

到今天的WannaCry大爆发,勒索软件借助着密码学货币的流行,在很好地保证了黑客的匿名特性的同时,为幕后黑手提供了一个大敛钱财的方便渠道。不用担心为自己行为付出任何责任的黑客,自然也就不会觉得自己有义务履行为受害者解密文件的服务。

所以,虽然已经是无数次的老调重弹,面对日益猖獗的恶意威胁,我们个人还是得提升自己的防范意识,时刻关注自己所使用的软硬件的安全升级,并且别忘记保持对重要数据的多次备份,才能在万一中招时把损失降到最低。否则心疼的可就不止是格式化重置设备和重装应用软件的时间了。